记一次zapppp挖矿病毒入侵处理

前文

早上一起来,发现服务器被入侵了,cpu全部吃满,预计为挖矿病毒,后经证实也确实是挖矿病毒

解决过程

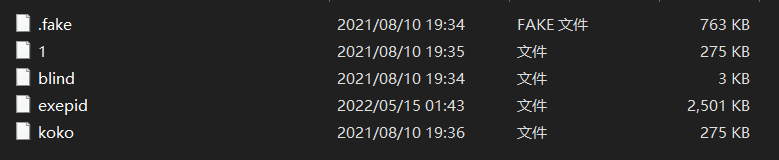

进程名为zapppp,杀掉之后马上会被计划任务拉起,由于被入侵账户没有sudoer权限,处理起来比较简单,首先删除被入侵账户的计划任务,再通过计划任务或者进程信息找到病毒的本体位置,结构如下:

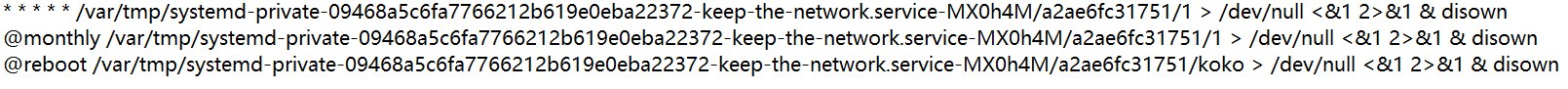

病毒在本机的计划任务如下:

病毒在本机的配置文件如下:

排查问题

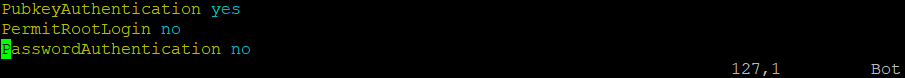

此时问题来了,入侵者到底是如何进入我的账户的,我明明禁用了ssh密码登录。当我还在排查是哪个漏洞导致的入侵时,我却发现我居然可以使用密码通过ssh远程登录到任何账户上,回去检查sshd_config也配置了禁止密码登录,那么问题到底出在哪里?

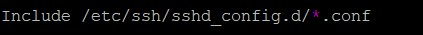

翻到配置文件上面,发现导入了其它配置文件

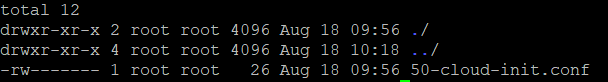

去查看该目录,果然发现了一个配置文件

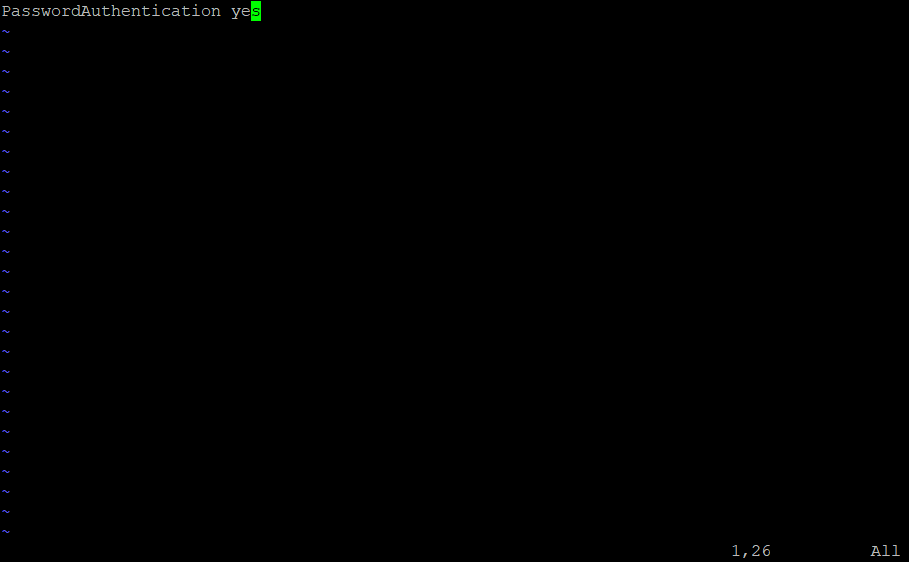

打开一看,终于破案了

删除该文件后,用systemctl reload sshd 重载ssh服务,ssh密码登录终于被禁用了

结论

使用Ubuntu Server的用户务必记得注意ssh配置文件是否有导入其它配置文件,否则很可能配置被其它配置文件覆写

License:

CC BY 4.0